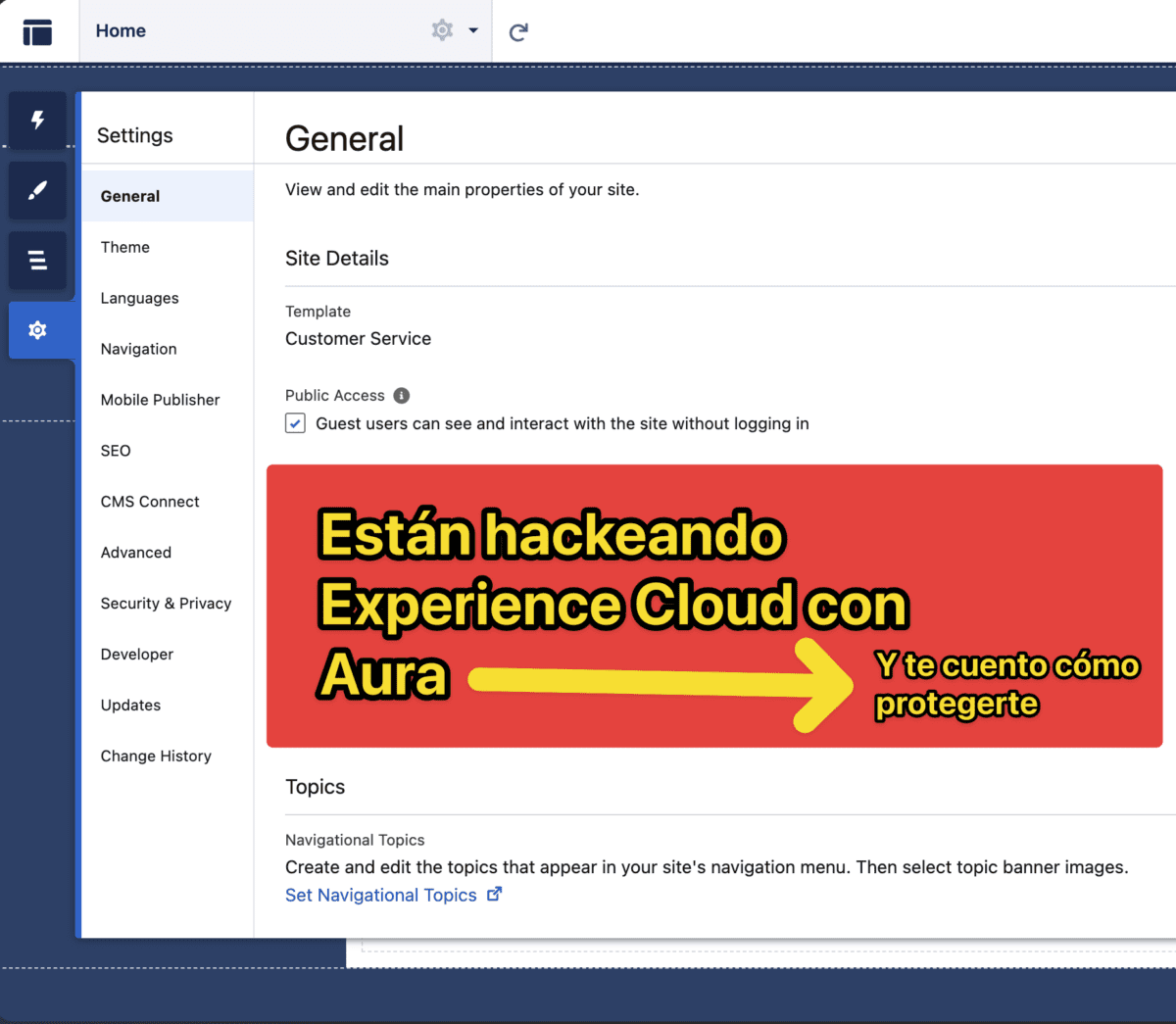

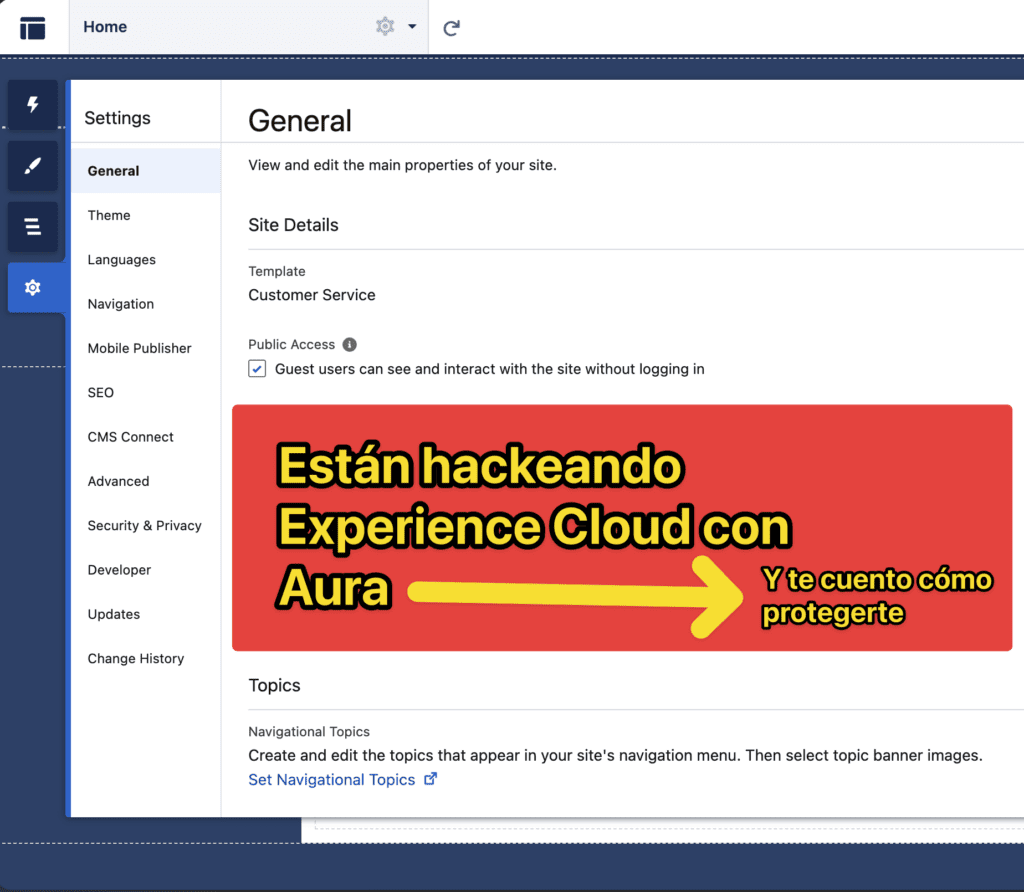

Hay un grupo de hackers denominado ShinyHunters,

que está explotando activamente configuraciones incorrectas en Salesforce Experience Cloud

Para eso, están usando una herramienta de auditoría pública desarrollada por Mandiant:

AuraInspector, lanzada en enero de 2026.

Lo preocupante de esto, que esta gente está reutilizando una herramienta legítima de seguridad, para escanear entornos vulnerables y exfiltrar datos a través del endpoint /s/sfsites/aura de la API de Aura.

Antes de que entres en pánico, te digo qué es lo que hay que hacer.

Si tu empresa está utilizando Experience Cloud:

✅ Revisar y deshabilitar el acceso de «Public Access» en sus instancias si no es estrictamente necesario.

✅ Auditar las configuraciones de sus entornos de Salesforce Aura.

✅ Monitorear el tráfico hacia el endpoint de la API /s/sfsites/aura en busca de consultas no autorizadas.

Según estos propios delirantes, deshabilitar el acceso público es por el momento, la principal medida de mitigación disponible.

https://www.linkedin.com/feed/update/urn:li:activity:7437133147227709440

Estrategias de mitigación activas más allá de deshabilitar el Acceso Público

Salesforce afirma explícitamente que esto no es una vulnerabilidad de la plataforma, sino una mala configuración de los clientes en los perfiles de usuarios invitados (guest user profiles) de Experience Cloud. Las organizaciones pueden mantener un acceso limitado para invitados (por ejemplo, para funcionalidades públicas del sitio como artículos de conocimiento o formularios) mientras endurecen la protección contra el vector /s/sfsites/aura.

Pasos accionables clave (implementar inmediatamente en Setup):

- Auditar y aplicar el principio de menor privilegio en el perfil de usuario invitado: Ve a Setup > All Sites > [Tu Sitio] > Builder > Settings > General > Guest User Profile. Parte desde cero permisos y otorga solo lo mínimo necesario para la funcionalidad del sitio. Elimina el acceso de lectura a objetos CRM sensibles (Account, Contact, Case con PII, etc.). Aplica Field-Level Security (FLS) para bloquear campos sensibles. Prueba la funcionalidad del sitio después de cada cambio.

- Configurar los Org-Wide Defaults (OWD) en Private para acceso externo: En Setup > Sharing Settings, confirma que el OWD de todos los objetos sea “Private” para usuarios externos y habilita “Secure guest user record access” (activado por defecto desde Summer ’20). Crea reglas de compartición solo para los registros que realmente deban ser públicos.

- Deshabilitar funcionalidades innecesarias que aumentan la exposición: Desmarca “Portal User Visibility” y “Site User Visibility” en Sharing Settings (evita que los invitados enumeren usuarios internos). Deshabilita el self-registration si no es requerido (Setup > All Sites > Workspaces > Administration > Login & Registration). Si es necesario, usa el perfil más restrictivo, verificación por email y handlers “with sharing”.

- Endurecimiento adicional del perfil (guía de Varonis, aún vigente): En el perfil de invitado, desactiva “Access Activities” y establece un propietario predeterminado para registros creados por invitados.

Estas medidas permiten mantener la funcionalidad guest mientras se cierra la vía de exfiltración de datos. Tanto Mandiant como Salesforce recomiendan auditorías periódicas con el principio de menor privilegio y el Salesforce Security Health Check.

Métodos de detección

Monitorea indicadores asociados a la cadena de ataque (consultas de invitados/no autenticadas a /s/sfsites/aura, manipulación de sortBy, boxcar’ing y uso del controlador GraphQL Aura).

- Event Monitoring y Setup Audit Trail de Salesforce: Revisa logs de Aura en busca de patrones anómalos: consultas a objetos/campos no destinados al acceso público, picos de volumen desde IPs desconocidas, actividad fuera de horario o conteos altos de registros. Busca peticiones POST con múltiples “actions” (boxcar’ing, hasta 250), el parámetro sortBy en SelectableListDataProviderController/ACTION$getItems o aura://RecordUiController/ACTION$executeGraphQL. Salesforce mejoró la detección de anomalías y notificará a los contactos de seguridad sobre escaneos sospechosos.

- Reglas en SIEM o herramientas de terceros (ej. AppOmni, reglas actualizadas marzo 2026): Busca labels.action_message contains ACTION$executeGraphQL AND user.roles contains [Guest] o eventos con alto volumen de acciones en una sola request y cursores Base64 en parámetros after. La combinación con “Data Records Exposed to Anonymous World” es un indicador fuerte.

- Monitoreo de red: Alerta sobre escaneos masivos a /s/sfsites/aura o llamadas repetidas a getItems/getInitialListViews con entityNameOrId variables. Mandiant comparte reglas de telemetría con sus clientes.

Si aparecen estos patrones en los logs, trata el incidente como potencial y realiza una auditoría completa del perfil de invitado.

Últimos parches o actualizaciones de configuración

No existen parches de plataforma ni correcciones a nivel de código porque no es una vulnerabilidad de Salesforce, sino de configuraciones permisivas de clientes. Las notas de lanzamiento Winter ’26 / Spring ’26 y los avisos de seguridad no incluyen remediaciones específicas para este vector.

La guía principal es el blog oficial de Salesforce publicado el 7 de marzo de 2026, que detalla exactamente los pasos de configuración anteriores. Mandiant publicó AuraInspector el 12 de enero de 2026. ShinyHunters afirma haber encontrado un nuevo bypass, pero Salesforce y Mandiant mantienen que todo sigue siendo un problema de configuración de permisos (no se ha confirmado ninguna falla nueva en la plataforma).

Herramientas o técnicas defensivas emergentes

- Mandiant AuraInspector (enero 2026, open-source): La herramienta de auditoría definitiva (GitHub: google/aura-inspector). Automatiza la detección externa del endpoint Aura, prueba objetos expuestos vía getItems/getInitialListViews/GraphQL, utiliza boxcar’ing y verifica permisos de usuarios invitados y reglas de compartición. Ejecútala periódicamente desde perspectiva externa. (Nota: los atacantes modificaron la versión pública; usa solo la oficial).

- AppOmni (regla de detección nueva, desplegada marzo 2026): Identifica “Data Records Exposed to Anonymous World” y el patrón específico de explotación GraphQL Aura. Se integra con SIEM para alertas en tiempo real.

En los ~2 meses transcurridos desde el lanzamiento de AuraInspector no han surgido herramientas públicas adicionales. Las técnicas se centran en las mencionadas más el uso regular del Security Health Check de Salesforce.

Controles a nivel de red y permisos Controles de permisos (defensa principal)

Combina la auditoría del perfil de invitado + OWD Private + Field-Level Security y Object-Level Security. Elimina específicamente el permiso “API Enabled” del perfil de usuario invitado (bloquea directamente las consultas /s/sfsites/aura mientras mantiene mucha funcionalidad UI).

Controles de red: Salesforce no ofrece WAF configurable por cliente para los endpoints Aura de Experience Cloud (los sitios están alojados por Salesforce), pero aplican límites de gobernadores de API a nivel de plataforma.

- Implementa rate limiting vía políticas de API de Salesforce o proxies front-end (si usas dominio personalizado).

- Monitorea y alerta sobre payloads grandes de boxcar (JSON con 100+ acciones) y alto volumen de POSTs a /s/sfsites/aura.

- Habilita un Security Contact en tu organización para recibir notificaciones proactivas de Salesforce.

- Ejecutar AuraInspector desde el exterior.

- Auditar y endurecer el perfil de usuario invitado + OWD.

- Activar Event Monitoring y configurar las alertas equivalentes en tu SIEM.

- Deshabilitar “API Enabled” en el perfil guest (si el impacto operativo lo permite).

- Probar la funcionalidad del sitio y monitorear logs durante 48-72 horas.

Checklist de implementación inmediata:

Estos controles abordan directamente el vector de ShinyHunters (AuraInspector modificado, bypass de sortBy/GraphQL y exfiltración por boxcar) mientras permiten seguir usando el acceso guest donde sea necesario. Revisa la guía oficial de Salesforce del 7 de marzo de 2026 y el análisis técnico de Mandiant de enero de 2026 para más detalles.

Listado completo de todas las fuentes y enlaces verificados (A continuación tienes todas las fuentes utilizadas para elaborar el informe de mitigación, detección y recomendaciones sobre la explotación de Salesforce Experience Cloud por parte de ShinyHunters con el tool AuraInspector. Organizado por categoría, con título, fecha y enlace directo. Actualizado a marzo 2026).

Fuentes Oficiales de Salesforce

- Protecting Your Data: Essential Actions to Secure Experience Cloud Guest User Access Blog oficial publicado el 7 de marzo de 2026 https://www.salesforce.com/blog/protecting-your-data-essential-actions-to-secure-experience-cloud-guest-user-access/

- Securely Share Your Experience Cloud Sites with Guest Users (Documentación oficial) https://help.salesforce.com/s/articleView?id=platform.networks_secure_community.htm&type=5

- Best Practices and Considerations When Configuring the Guest User Profile (Documentación oficial) https://help.salesforce.com/s/articleView?id=platform.networks_guest_profile_best_practices.htm&type=5

Mandiant (Google) – Herramienta y Análisis Técnico

- AuraInspector: Auditing Salesforce Aura for Data Exposure Publicación oficial de Mandiant – 12 de enero de 2026 https://cloud.google.com/blog/topics/threat-intelligence/auditing-salesforce-aura-data-exposure

- Repositorio oficial de AuraInspector en GitHub (código abierto) https://github.com/google/aura-inspector

Cobertura de Noticias y Análisis de la Campaña ShinyHunters

- BleepingComputer: ShinyHunters claims ongoing Salesforce Aura data theft attacks https://www.bleepingcomputer.com/news/security/shinyhunters-claims-ongoing-salesforce-aura-data-theft-attacks/

- The Hacker News: Threat Actors Mass-Scan Salesforce Experience Cloud via Modified AuraInspector https://thehackernews.com/2026/03/threat-actors-mass-scan-salesforce.html

- Varonis: Abusing Misconfigured Salesforce Experiences for Recon and Data Theft https://www.varonis.com/blog/misconfigured-salesforce-experiences

- RH-ISAC: ShinyHunters Utilize Public Audit Tool to Scan for Vulnerable Salesforce Aura Instances https://rhisac.org/threat-intelligence/shinyhunters-sf-aura/

Detección y Herramientas de Terceros

- AppOmni: Salesforce Guest User Log Analysis (reglas de detección actualizadas marzo 2026) https://appomni.com/blog/salesforce-guest-user-log-analysis/

Estas son todas las fuentes primarias y verificadas que sustentan cada recomendación del informe (mitigaciones, detección, parches/configuración, herramientas defensivas y controles de red/permisos).